تحذير: ثغرات OpenClaw تهدد أمن سلاسل إمداد الذكاء الاصطناعي 2026

كشف تحليل جديد عن مخاطر أمنية كبيرة في إطار عمل الأتمتة المدعوم بالذكاء الاصطناعي OpenClaw، خاصة في سوق الإضافات الخاص به. هذا المشروع، الذي بدأ كمبادرة فردية، تحول بسرعة إلى محور جدل حول مخاطر الأمن السيبراني المحتملة في أنظمة الذكاء الاصطناعي.

بدأ مشروع OpenClaw كمبادرة جانبية لمطور أراد تسهيل حياته وحياة الآخرين بمساعدة الذكاء الاصطناعي. كان الهدف هو أتمتة المهام الروتينية مثل تنظيم البريد الإلكتروني، إدارة الجداول الزمنية، وتنظيم الأفكار، بينما يقوم الروبوت بالمهام الشاقة.

قام بيتر شتاينبرغر بتطوير OpenClaw، وقد حظي المشروع منذ ذلك الحين باهتمام كبير حول موضوعين رئيسيين: ضجة الذكاء الاصطناعي وتداعياته على الأمن السيبراني.

انتقل هذا المشروع بسرعة من إطار عمل أتمتة متخصص يناقش في مجتمعات المطورين إلى موضوع يظهر في خلاصات الأبحاث الأمنية، وقنوات تيليجرام، والمنتديات، والمحادثات السرية. وظهرت أسماء مثل ClawDBot و MoltBot في نفس السياق، وغالباً ما تُصوَّر على أنها مشتقات ضارة، أو أدوات مصاحبة، أو أنظمة بيئية شبيهة بالشبكات الروبوتية (بوت نت).

ومع ذلك، عندما قامت Flare بتحليل البيانات المجمعة عبر المصادر المفتوحة، والمنصات الاجتماعية، والمناقشات السرية الهامشية، ظهرت قصة أكثر دقة.

تشير البيانات إلى وجود خطر حقيقي على أمن سلسلة الإمداد، ولكنه لم يتحول بعد إلى نظام استغلال جماعي واسع النطاق. بدلاً من ذلك، يبدو أن الحديث مدفوع بشكل كبير بتضخيم الأبحاث الأمنية، ودورات ضجة المنصات، والتجارب المبكرة.

ما هو OpenClaw: إطار عمل أتمتة بالذكاء الاصطناعي مع سوق إضافات

يُعد OpenClaw إطار عمل أتمتة مدعوم بالذكاء الاصطناعي يسمح للمستخدمين بإدارة رسائل البريد الإلكتروني، الجداول الزمنية، ومهام النظام من خلال "مهارات" معيارية – وهي إضافات قابلة للتثبيت من قبل المستخدم تقوم بتنفيذ الأوامر نيابة عنهم.

تشمل بنية المنصة:

- عقد وكيل محلية أو بعيدة تقوم بتشغيل مهام الأتمتة.

- سوق للمهارات (ClawHub) حيث يقوم المستخدمون بتنزيل الإضافات.

- تكاملات واجهة برمجة التطبيقات (API) للخدمات الخارجية (SSH، منصات سحابية، أدوات إنتاجية).

- تنسيق مركزي من خلال مكونات البوابة.

من الناحية المفاهيمية، يتصرف OpenClaw بشكل أقل كتطبيق واحد وأكثر كبيئة تشغيل أتمتة خفيفة الوزن. هذا النموذج المعماري قوي ويخلق أيضاً سطح هجوم كبيراً.

في اللحظة التي يصبح فيها منطق التنفيذ معيارياً وقابلاً للتثبيت من قبل المستخدم، ترث المنصة نفس المخاطر التي شوهدت تاريخياً في:

- أنظمة بيئة إضافات المتصفحات.

- مديري الحزم (npm، PyPI، RubyGems).

- متاجر إضافات بيئات التطوير المتكاملة (IDE).

- أسواق أتمتة التكامل المستمر/النشر المستمر (CI/CD).

تُعد منظومة مهارات OpenClaw هي المكان الذي تدور فيه معظم المناقشات الأمنية الحقيقية حالياً.

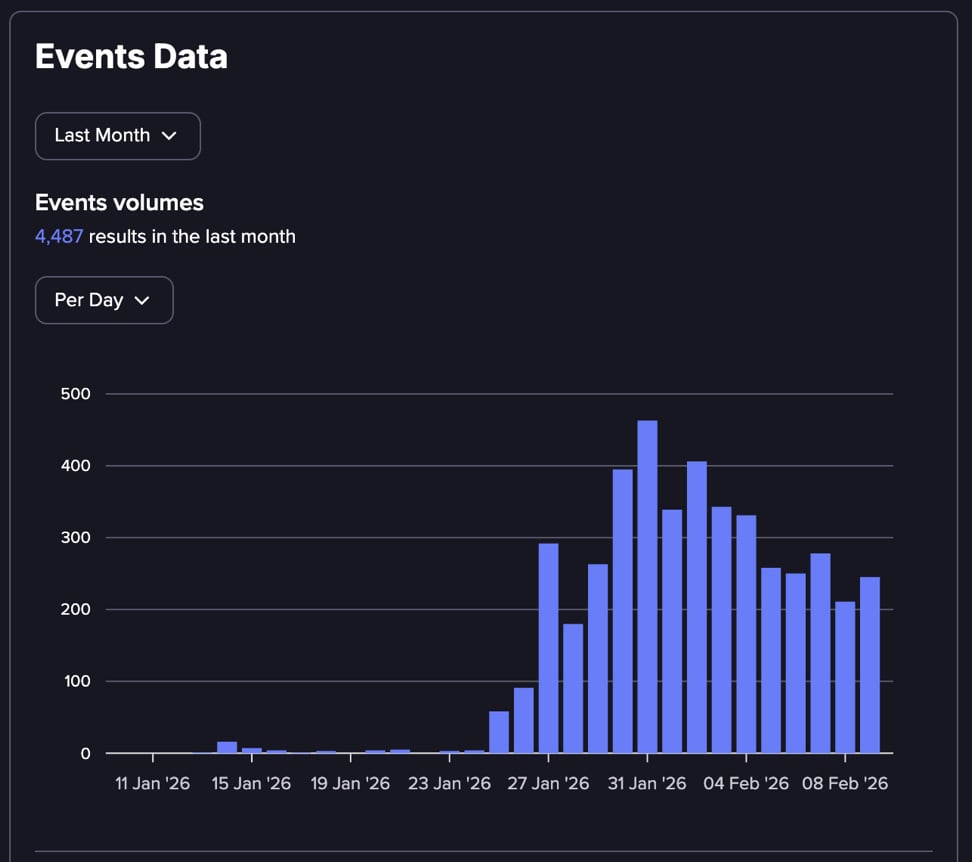

تم إطلاق Clawdbot (الاسم الأصلي للمشروع) في نوفمبر 2025، لكن الضجة الحقيقية بدأت خلال يناير 2026، كما يتضح من منصة Flare لمراقبة التهديدات:

إلى جانب ذلك، ظهرت أسماء مثل ClawdBot و MoltBot في نفس السياق السردي، وغالباً ما تُصوَّر على أنها مشتقات ضارة، أو أدوات مصاحبة، أو أنظمة بيئية شبيهة بالشبكات الروبوتية (بوت نت). ومع ذلك، عند فحص القياس عن بعد المجمع عبر المصادر المفتوحة، والمنصات الاجتماعية، والمناقشات السرية، تظهر قصة أكثر دقة. تشير البيانات إلى وجود خطر حقيقي على أمن سلسلة الإمداد، ولكنه ليس نظام استغلال جماعي واسع النطاق بعد. بدلاً من ذلك، يبدو أن الحديث مدفوع بشكل كبير بتضخيم الأبحاث الأمنية، ودورات ضجة المنصات، والتجارب المبكرة.

ثغرات أمنية حرجة تُمكّن من تنفيذ التعليمات البرمجية عن بعد وسرقة بيانات الاعتماد

حدد باحثو الأمن العديد من نقاط الضعف الحرجة التي جعلت

التعليقات 0

سجل دخولك لإضافة تعليق

لا توجد تعليقات بعد. كن أول من يعلق!